Разработка мобильных приложений для Android является популярным направлением в сфере информационных технологий. Однако, часто разработчики сталкиваются с проблемой клонирования своих приложений, что может привести к финансовым потерям и утрате репутации.

Клонирование Android приложений – это процесс, при котором злоумышленники копируют код и функциональность приложения, создавая аналогичное приложение, которое потом могут использовать для вредоносных целей. Часто такие клонированные приложения содержат рекламу, сбор данных о пользователях или программные ошибки, которые могут негативно сказаться на работе устройства.

Однако, существуют простые методы, которые помогут защитить свое Android приложение от клонирования. Одним из главных методов является шифрование кода приложения. Шифрование позволяет сделать код нечитаемым для злоумышленников, что делает его взлом более сложным и затратным в плане времени и ресурсов. Для этого можно использовать различные инструменты и библиотеки, которые помогут зашифровать исходный код.

Как защитить Android приложение от клонирования

Вот несколько простых методов, которые помогут защитить ваше Android приложение от клонирования:

1. Подписывайте приложение Один из самых эффективных способов защиты приложения – подписание его цифровой подписью. Подписывание приложения позволяет установить его подлинность и целостность, а также предотвращает его изменение третьими лицами. |

2. Шифруйте и обфусцируйте код Шифрование и обфускация кода делают его сложным для понимания и чтения злоумышленниками. Такая защита усложняет клонирование приложения и снижает вероятность его разбора и модификации. |

3. Используйте проверку подписи Приложение может проверять свою цифровую подпись перед запуском. Такой механизм позволяет предотвратить выполнение клонированной версии приложения. |

4. Защитите ресурсы приложения Ресурсы приложения, такие как изображения, звуки и видео, могут быть скомпрометированы при клонировании. Используйте специальные методы защиты для предотвращения несанкционированного доступа к ресурсам. |

5. Обновляйте приложение регулярно Регулярные обновления приложения могут помочь избежать клонирования, так как злоумышленникам потребуется время и ресурсы, чтобы обновить клонированную версию. Кроме того, обновления могут включать улучшенные методы защиты от клонирования. |

Не существует гарантированного способа защитить Android приложение от клонирования, но применение комбинации этих простых методов может повысить надежность вашей защиты и уменьшить риски.

Установка обновлений Android приложения

1. Шаг первый - создание новой версии приложения. Вам необходимо обновить код и ресурсы вашего приложения, чтобы устранить ошибки или добавить новые функции. После того, как вы закончите работу над новой версией, сгенерируйте новый APK-файл.

2. Шаг второй - подготовка APK-файла для загрузки. Вам нужно подписать APK-файл с помощью вашего ключа подписи. Это важно для проверки, что приложение действительно является вашим и не изменено третьими лицами. Затем вы можете опубликовать APK-файл на различных платформах, таких как Google Play Store.

3. Шаг третий - оповещение пользователей об обновлении. Когда ваше новое приложение готово к загрузке, уведомите ваших пользователей об обновлении. Это можно сделать через уведомления внутри приложения или отправить им сообщение по электронной почте.

4. Шаг четвертый - установка обновлений. Пользователи должны установить обновление, чтобы получить доступ к новым функциям и исправлениям ошибок. Измените ваше приложение таким образом, чтобы пользователи, запустившие старую версию, получили уведомление о наличии обновления и могли установить его.

Помните, что регулярные обновления вашего Android приложения - это важный шаг для поддержания безопасности, исправления возможных ошибок и удовлетворения потребностей пользователей. Cледуя этим простым шагам, вы сможете обновлять ваше приложение, чтобы оно всегда оставалось надежным и актуальным.

Использование алгоритмов шифрования

Одним из наиболее распространенных алгоритмов шифрования является AES (Advanced Encryption Standard). Он обеспечивает надежную защиту данных, так как использует симметричные ключи для шифрования и расшифрования информации.

Для повышения безопасности своего приложения, можно использовать также асимметричные алгоритмы шифрования, такие как RSA (Rivest-Shamir-Adleman). Эти алгоритмы используют пару ключей: публичный и приватный, что позволяет обеспечить безопасность данных и аутентификацию.

Java Cryptography Architecture (JCA) предоставляет широкий спектр алгоритмов шифрования, которые можно использовать в Android приложениях. От простых алгоритмов, таких как MD5 или SHA-256, до более сложных, таких как RSA или AES.

Реализация алгоритмов шифрования в Android может быть выполнена с использованием классов Cipher, KeyGenerator и SecureRandom из пакета javax.crypto. Эти классы предоставляют удобные методы для шифрования и расшифровывания данных, генерации ключей и генерации случайных чисел.

Следует отметить, что безопасность Android приложений не ограничивается только алгоритмами шифрования. Важную роль также играют механизмы аутентификации, контроль доступа к данным и защита от взлома операционной системы.

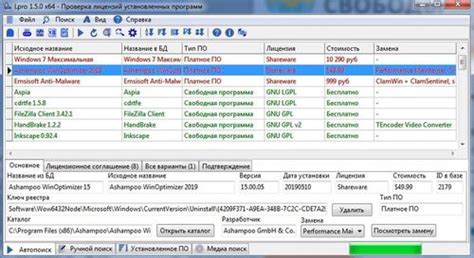

Применение механизмов проверки лицензий

Для проверки лицензии в Android используется механизм Google Play Licensing, который предоставляет разработчикам API для взаимодействия с Google Play Store. Приложение должно быть опубликовано в Google Play Store для использования данного механизма. Механизм проверки лицензий основан на взаимодействии приложения с сервером Google и обмене информацией о лицензионном статусе приложения.

Для начала необходимо включить поддержку Google Play Licensing в проекте Android приложения. Для этого необходимо добавить зависимость в файле build.gradle:

dependencies {

implementation 'com.android.vending:licensing:1.0.0'

}После добавления зависимости, необходимо создать класс, который будет реализовывать интерфейс LicenseCheckerCallback. В этом классе необходимо определить обработчики событий успешной проверки лицензии и ошибки проверки лицензии. В случае успешной проверки лицензии можно разрешить работу приложения, в противном случае – ограничить функционал приложения.

Для запуска процесса проверки лицензии необходимо создать объект LicenseChecker и вызвать метод checkAccess(). Например, так:

String deviceId = Settings.Secure.getString(getContentResolver(), Settings.Secure.ANDROID_ID);

String BASE64_PUBLIC_KEY = "ваше_открытое_ключ_лицензии";

LicenseChecker licenseChecker = new LicenseChecker(

this,

new ServerManagedPolicy(context, new AESObfuscator(salt, getPackageName(), deviceId)),

BASE64_PUBLIC_KEY

);

licenseChecker.checkAccess(mLicenseCheckerCallback);В качестве переменной BASE64_PUBLIC_KEY нужно указать ваш открытый ключ лицензии. Открытый ключ можно получить в разделе Developer Console –> Ваше приложение –> Базовая информация –> Общедоступные ключи. Также можно использовать отладочный ключ, который будет автоматически сгенерирован при создании Android приложения в Developer Console.

После запуска проверки лицензии будет вызван соответствующий метод интерфейса LicenseCheckerCallback в случае успешной или неуспешной проверки лицензии. В этих методах можно определить необходимые действия для разрешения или ограничения работы приложения.

Применение механизмов проверки лицензий поможет улучшить защиту своего Android приложения от клонирования и несанкционированного использования. Комбинирование этого метода с другими методами защиты позволит создать надежную защиту для вашего приложения.

Использование надежных методов аутентификации

Одним из самых распространенных методов аутентификации является использование пароля. При регистрации пользователю предлагается создать уникальный пароль, который будет использоваться для входа в приложение. Важно следить за сложностью пароля и регулярно его менять, чтобы повысить безопасность. Кроме того, стоит рассмотреть возможность использования двухфакторной аутентификации, где для входа в приложение потребуется ввод пароля и дополнительного кода, полученного, например, по смс.

Другим вариантом аутентификации может быть использование биометрических данных, таких как отпечаток пальца или сканирование лица. Эти методы обеспечивают высокий уровень безопасности, так как требуют физического взаимодействия с устройством для подтверждения личности. Биометрические данные хранятся в зашифрованном виде на устройстве и не передаются по сети, что делает их надежным вариантом аутентификации.

| Метод | Преимущества | Недостатки |

|---|---|---|

| Пароль | - Возможность использования сложных паролей - Возможность двухфакторной аутентификации | - Пароли могут быть украдены или угаданы - Возможность забыть пароль |

| Биометрические данные | - Высокий уровень безопасности - Удобство использования | - Возможность подделки или кражи биометрических данных - Некоторые устройства могут не поддерживать данную функциональность |

При разработке Android приложения следует учитывать особенности каждого метода аутентификации и выбрать наиболее подходящий для своего приложения. Кроме того, важно регулярно обновлять приложение и следить за новыми уязвимостями и методами атаки, чтобы обеспечить высокий уровень безопасности для пользователей.

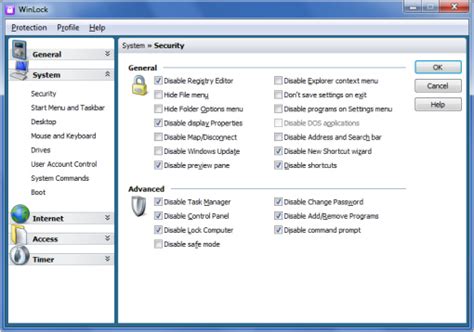

Ограничение доступа к важным ресурсам

Важно использовать механизмы системы Android для обеспечения безопасности этих ресурсов. Например, можно использовать права доступа (permissions) в манифесте приложения для ограничения доступа к ресурсам только тем приложениям, которым это необходимо.

Еще одним способом ограничения доступа является шифрование данных. Шифрование позволяет защитить данные от несанкционированного чтения и изменения. Важно использовать надежные алгоритмы шифрования, такие как AES (Advanced Encryption Standard), и правильно хранить ключи шифрования.

Также можно использовать механизмы аутентификации и авторизации для контроля доступа к важным ресурсам. Это позволяет установить, что только авторизованные пользователи могут получить доступ к определенным функциям или данным. Например, можно использовать систему аутентификации на основе пароля или использовать аутентификацию на уровне приложения.

Для предотвращения клонирования приложения можно использовать механизмы проверки подлинности и целостности приложения. Например, можно использовать различные алгоритмы хеширования для создания отпечатка приложения и проверки его соответствия оригиналу. Такой подход позволяет обнаружить попытки изменить или заменить приложение.

В итоге, ограничение доступа к важным ресурсам является важной частью обеспечения безопасности Android-приложения. Это позволяет уменьшить риски несанкционированного доступа к данным, предотвратить клонирование приложения и обеспечить безопасность пользователей.

Мониторинг активности и поведения приложения

Для организации мониторинга можно использовать различные методы и инструменты. Например, можно добавить в приложение логирование, чтобы получать информацию о действиях пользователей и его внутренней работы. Логи могут быть полезными для анализа и выявления необычных или подозрительных событий. Также можно использовать механизмы отчетности, которые позволяют отправлять информацию о работе приложения на удаленный сервер, где ее можно анализировать и принимать соответствующие меры.

Дополнительно можно использовать механизмы обнаружения изменений в коде приложения, такие как хэширование или проверка целостности файлов. Например, при каждом запуске приложения можно проверять целостность основных файлов с помощью их хэш-значений. Если хэш отличается от предыдущего, это может указывать на внесение изменений в код приложения.

Также можно обратить внимание на активность и сетевые запросы приложения. Аномальная активность или нестандартные сетевые запросы могут свидетельствовать о потенциальной попытке взлома или несанкционированного использования приложения. Мониторинг сетевой активности может помочь выявить такие ситуации и принять соответствующие меры.

Наконец, можно использовать защищенные хранилища для хранения конфиденциальных данных и кода приложения. Защищенные хранилища могут быть устойчивы к попыткам взлома и могут предоставлять дополнительную защиту приложения.

Мониторинг активности и поведения приложения является важной составной частью механизма защиты Android приложений от клонирования и нежелательного использования. Он позволяет обнаруживать необычные или подозрительные ситуации и принимать соответствующие меры для защиты своего приложения и его пользователей.