Безопасность приложений – один из важнейших аспектов, который нужно учесть при разработке программного обеспечения. В условиях все большей уязвимости сетевого пространства, защита данных пользователей и сохранение конфиденциальности стали приоритетом.

В данной статье мы рассмотрим основные меры, которые помогут обеспечить безопасность вашего приложения. Важно понимать, что ошибка в безопасности может привести к серьезным последствиям: от утечки конфиденциальной информации до полного нарушения работы системы.

Первым шагом к обеспечению безопасности вашего приложения является проведение аудита. Это позволит выявить уязвимые места в системе и принять необходимые меры для их устранения. Оценка рисков – это неотъемлемая часть аудита, которая позволяет определить наиболее вероятные угрозы и их последствия.

Зачем нужна безопасность приложения?

Если приложение не обладает должным уровнем безопасности, оно становится уязвимым для взлома, кражи данных, атаки злоумышленников и других угроз. Зачастую, используя недостатки в безопасности приложения, злоумышленники могут получить доступ к конфиденциальной информации, внедрить вредоносный код или остановить его работу.

Приложение, обеспеченное надежными мерами безопасности, может защитить не только свою информацию, но и данные пользователей от различных видов атак. Безопасность приложения позволяет обезопасить финансовые операции, сохранить личную и приватную информацию, а также предотвратить утечки данных.

Нередко уязвимости и недостатки в безопасности могут привести к большим финансовым и юридическим проблемам как для разработчика, так и для пользователей. Безопасность приложения приобретает критическое значение в таких областях, как банковское дело, медицина, электронная коммерция и других отраслях, где конфиденциальность и надежность данных имеют высшую важность.

Таким образом, обеспечение безопасности приложения является неотъемлемой частью всего жизненного цикла разработки ПО и позволяет защитить информацию и данные от угроз, обеспечить надежность, сохранить репутацию и основу доверия пользователей.

Виды угроз безопасности

Вот некоторые типы угроз безопасности, с которыми следует ознакомиться:

- Сетевые атаки: такие атаки связаны с попыткой получить несанкционированный доступ к системе или данным, используя сетевые протоколы и уязвимости. Примеры включают в себя атаку отказом в обслуживании (DDoS), внедрение вредоносного кода и перехват сетевого трафика.

- Уязвимости приложения: это уязвимости, которые могут быть использованы злоумышленниками для получения доступа к вашему приложению или данным. Примеры включают в себя SQL-инъекции, уязвимости в аутентификации и авторизации, а также уязвимости в коде приложения.

- Межсайтовый скриптинг (XSS): это уязвимость, которая позволяет злоумышленникам внедрять вредоносный код на веб-страницу, который выполняется на стороне клиента. Это может привести к краже личной информации пользователя или выполнению вредоносных действий от имени пользователя.

- Утечка информации: такие угрозы связаны с несанкционированным раскрытием конфиденциальной информации. Это может произойти из-за уязвимого кода, небезопасного хранения данных или неадекватных мер по обеспечению конфиденциальности.

- Социальная инженерия: это метод манипулирования людьми, чтобы они раскрыли конфиденциальную информацию или совершили нежелательные действия. Например, злоумышленник может попытаться обмануть пользователя, представляясь сотрудником технической поддержки или отправляя рассылку, требующую конфиденциальных данных.

Это только несколько примеров угроз безопасности, с которыми может столкнуться ваше приложение. Чтобы обеспечить безопасность, необходимо провести анализ уязвимостей приложения, применить соответствующие защитные меры и регулярно обновлять приложение с учетом новых угроз.

Основные меры для обеспечения безопасности

- Авторизация и аутентификация: Убедитесь, что ваше приложение имеет механизмы для проверки подлинности пользователей и контроля доступа к различным функциям. Используйте надежные методы хранения паролей и регулярно обновляйте их.

- Обработка входных данных: Всегда проверяйте и фильтруйте входные данные, отправляемые вашим приложением. Это поможет предотвратить атаки, связанные с внедрением вредоносного кода или взломом.

- Шифрование: Используйте шифрование для защиты чувствительных данных, таких как личная информация пользователей и данные платежей. Регулярно обновляйте используемые шифровальные алгоритмы для повышения безопасности.

- Обновления безопасности: Поддерживайте обновления безопасности и исправления ошибок для всех компонентов и библиотек, используемых в вашем приложении. Уязвимости в сторонних компонентах могут быть использованы злоумышленниками для взлома вашего приложения.

- Логирование и мониторинг: Ведите журналы действий пользователя, ошибок и важных событий в вашем приложении. Мониторьте эти журналы, чтобы своевременно обнаруживать и реагировать на любые подозрительные активности.

- Тестирование на безопасность: Регулярно проводите тестирование на безопасность вашего приложения, чтобы выявить потенциальные уязвимости и проблемы. Это может включать сканирование уязвимостей, проведение пентестов и анализ кода.

Соблюдение этих основных мер по обеспечению безопасности поможет защитить ваше приложение и данные ваших пользователей от различных видов атак. Помните, что безопасность должна быть приоритетом на всех этапах разработки и поддержки приложения.

Аутентификация и авторизация пользователей

Аутентификация - это процесс проверки подлинности пользователей. Она позволяет установить, что пользователь, пытающийся получить доступ к приложению, является тем, за кого себя выдаёт. Для этого часто используются пароли, одноразовые коды, биометрические данные и другие методы.

Авторизация - это процесс установления прав доступа пользователей к определенным ресурсам и функциональности приложения. Она определяет, какие действия пользователь может выполнять в приложении в зависимости от его роли или уровня доступа. Например, администратор может иметь полный доступ ко всем функциям, а обычный пользователь - только к определенным разделам.

Для обеспечения безопасности вашего приложения, важно использовать надежные методы аутентификации, такие как хэширование паролей, использование двухфакторной аутентификации и регулярное обновление паролей. Также необходимо правильно организовать авторизацию, устанавливая настройки доступа к ресурсам, основываясь на принципе "минимальных привилегий" и проводя аудит доступа пользователей к системе.

Важно помнить, что безопасность вашего приложения может быть нарушена, если аутентификация и авторизация неправильно настроены или уязвимы для атак. Поэтому следует уделять им особое внимание и регулярно обновлять меры безопасности в соответствии с изменениями в угрозах и требованиями безопасности.

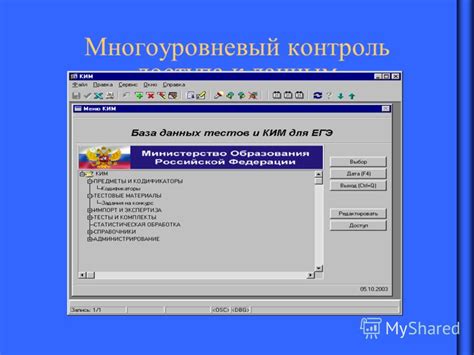

Контроль доступа к данным

Для обеспечения контроля доступа к данным следует использовать следующие меры:

- Аутентификация пользователей: Для каждого пользователя необходимо иметь механизм аутентификации, чтобы убедиться в его подлинности перед предоставлением доступа к данным. Это может включать в себя использование паролей, двухфакторной аутентификации, биометрических данных и других методов проверки личности.

- Авторизация доступа: После аутентификации пользователей необходимо предоставить им различные уровни доступа к данным в зависимости от их ролей и прав. Например, администратору может быть предоставлен полный доступ ко всем данным, в то время как обычному пользователю может быть разрешен только чтение определенных данных или выполнение определенных действий.

- Ограничение привилегий: Необходимо ограничивать привилегии пользователей только к тем данным, которые им необходимы для выполнения их задач. Например, если пользователю не требуется право редактировать или удалять данные, то ему не следует предоставлять такие привилегии.

- Шифрование данных: Для обеспечения конфиденциальности данных следует использовать шифрование. Шифрование позволяет преобразовывать данные в непонятный и нераспознаваемый вид, который может быть прочитан только с использованием правильного ключа или пароля.

- Мониторинг доступа: Следует вести логирование и мониторинг доступа к данным, чтобы обнаружить любые подозрительные или несанкционированные попытки доступа. Это позволяет своевременно принять меры и предотвратить утечку или повреждение данных.

- Обновление и патчи: Систему и приложения следует регулярно обновлять и применять патчи для исправления уязвимостей, которые могут быть использованы злоумышленниками для несанкционированного доступа к данным.

Применение этих мер безопасности поможет обеспечить контроль доступа к данным в вашем приложении и снизить риски несанкционированного доступа и утечки информации.

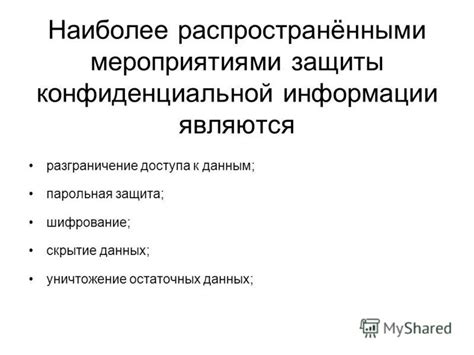

Шифрование и обработка конфиденциальной информации

Для шифрования данных обычно используются алгоритмы симметричного шифрования, где один и тот же ключ используется как для шифрования, так и для расшифровки информации. Кроме того, могут применяться алгоритмы асимметричного шифрования, где для шифрования и расшифровки данных используются разные ключи.

Для обеспечения безопасности конфиденциальной информации также важно учитывать ее обработку. Приложение должно предусматривать соответствующие меры для защиты данных, например, ограничение доступа к информации только авторизованным пользователям, использование механизмов аутентификации и авторизации.

| Меры безопасности | Описание |

|---|---|

| Шифрование данных | Использование алгоритмов шифрования для защиты конфиденциальной информации |

| Ограничение доступа | Установление правил и механизмов, регулирующих доступ к информации только авторизованным пользователям |

| Аутентификация и авторизация | Проверка подлинности пользователей и определение их прав для доступа к определенным данным |

Важно также обратить внимание на безопасность хранения данных. Конфиденциальная информация должна быть сохранена в защищенном виде, например, с использованием хеш-функций или механизмов хранения с поддержкой шифрования. Кроме того, следует учитывать меры предотвращения утечки данных, такие как контроль доступа к серверу, резервное копирование и мониторинг системы.

Применение этих мер позволит обеспечить безопасность вашего приложения и защитить конфиденциальную информацию от несанкционированного доступа и использования.

Резервное копирование и восстановление данных

Для резервного копирования данных можно использовать различные методы. Один из них - ручное копирование на внешние носители, такие как флеш-драйвы или жесткие диски. При этом рекомендуется создавать регулярные точки восстановления, чтобы иметь возможность вернуться к предыдущей версии данных, если что-то пойдет не так.

Также существуют специальные программы для автоматизации резервного копирования. Они позволяют задать расписание резервного копирования и самостоятельно создавать и хранить резервные копии данных. Такие программы могут предлагать различные функции, включая выборочное копирование только определенных файлов или директорий, сжатие данных для экономии места и защиту паролем для обеспечения безопасности.

Важным аспектом резервного копирования данных является также их проверка на целостность и возможность восстановления. Периодически следует выполнять восстановление данных из созданных резервных копий, чтобы убедиться в их работоспособности и проблемах отображения или повреждении данных.

Не забывайте хранить резервные копии данных в защищенном месте, чтобы избежать их потери или несанкционированного доступа. Рекомендуется использовать зашифрованные носители или облачные хранилища с поддержкой механизмов шифрования и аутентификации.

Внедрение и правильное использование мер резервного копирования и восстановления данных помогут обеспечить безопасность вашего приложения и минимизировать риски потери информации в случае сбоя или внештатной ситуации.